จากกระทู้ก่อนหน้า ด่วน! เรื่องใหญ่ และอันตรายมาก True จะรับผิดชอบอย่างไร เมื่อข้อมูลบัตรประชาชน หลุดไปสู่สาธารณะจำนวน 4 หมื่น กว่ารูป

https://ppantip.com/topic/37561690/

จับผิดครั้งที่ 1.

หลังจากที่เรื่องราวไปถึงสื่อและกระจายไปทั่ว เบื้องต้น iTrueMart ออกมาแถ ลง ว่า

"เป็นการ hack ข้อมูลลูกค้าที่ได้ซื้อมือถือพร้อมแพคเกจบริการทรูมูฟ เอช โดยมีการลงทะเบียนซิมผ่านช่องทาง iTrueMart"

จับผิดชัด ๆ แน่ ๆ เลยคือทั้งผมและพี่สาวได้รับ SMS จากทรูแล้ว

ซึ่งทั้ง 2 เบอร์เป็นการ

ซื้อซิมเปล่าเท่านั้นไม่ได้มีการซื้อเครื่องพร้อมแพคเกจแต่อย่างใด เพราะฉะนั้นอย่ามั่วครับ

เอาให้แน่ว่าที่หลุดเป็นกลุ่มไหนบ้าง เอาให้ชัด ๆ อย่าวันนี้แถ ลง อย่าง พรุ่งนี้ แถ ลง ไปอีกอย่าง

จับผิดครั้งที่ 2.

กรรมการผู้จัดการ บริษัท แอสเซนต์ คอมเมิร์ซ จำกัด (ไอทรูมาร์ท) ได้พูดต่อหน้าสื่อว่า

“ข้อมูลลูกค้าที่รั่วไหลออกมาเป็นลูกค้าที่ซื้อซิมพร้อมเครื่องของทรูมูฟ เอช และเป็นสำเนาบัตรประชาชน จำนวน 11,400 ราย จากลูกค้าทั้งหมด 1 ล้านรายในระหว่างปี 58-60 โดยถูกจารกรรมข้อมูล (Hack) ที่ต้องใช้เครื่องมือพิเศษถึง 3 ชนิด ซึ่งบริษัทได้ทราบเรื่องเมื่อ 11 เม.ย. ที่ผ่านมา และได้ระงับช่องโหว่ดังกล่าวไปเมื่อวันที่ 12 เม.ย.ที่ผ่านมา”

จับผิดชัด ๆ

1. การจารกรรมข้อมูล Hack คือจะต้องเป็นการเข้าไปขโมยข้อมูลที่ถูกป้องกันไว้ แต่จากกรณีนี้ เป็นการเปิดข้อมูลแบบ Public

คือใครจะเข้าไปก็ได้ ไม่ต้องมีการลอกอิน ไฟล์ข้อมูลนั้น ๆ ไม่ได้มีการเข้ารหัสป้องกันใด ๆ ไว้เลย

เพราะงั้นมันไม่ใช่การ Hack มันเป็นการที่คุณวางหนังสือทิ้งไว้กลางห้าง แล้วมีคนหยิบไปเปิดอ่าน

2. AWS Amazon S3 เป็นเหมือนห้องสมุดเอกชนขนาดใหญ่มาก ๆ ที่เปิดให้ใครก็สามารถเข้าใช้บริการได้

และในห้องสมุดนี้ก็จะมีสำนักพิมพ์ บริษัทต่าง ๆ มาเช่าพื้นที่เพื่อเก็บหนังสือหรือแสดงหนังสือของตน

อันไหนเปิดให้คนที่เข้ามาสามารถเอาไปอ่านได้ก็จะเปิดไว้ อันไหนที่จะให้อ่านได้เฉพาะสมาชิกหรือคนในบริษัทอ่าน

ก็จะใส่ตู้ล็อกกุญแจเอาไว้ แต่ทีนี้ บ. T ดันไม่ได้เก็บเอาข้อมูลสำคัญไปใส่ในตู้ล็อกกุญแจ แต่เพียงแค่วางปน ๆ ไปกับหนังสืออื่น ๆ

ที่มีมากมายมหาศาลในห้องสมุด

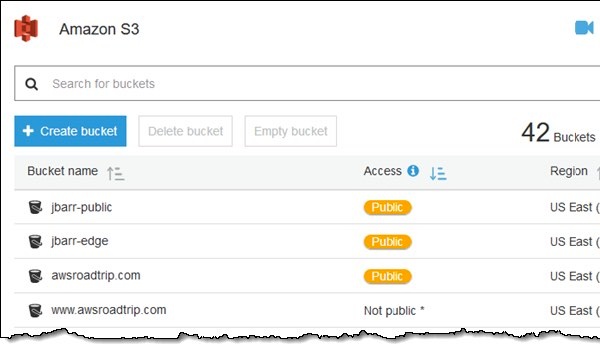

ภาพตัวอย่างในหน้าการจัดการข้อมูลของผู้ใช้ Amazon S3 การที่จะตั้งให้เป็น Public มันจะเห็นชัด ๆ โต้ง ๆ อยู่แล้ว

(ตรงที่เป็นสีส้ม) เพราะงั้นทำไมคนดูแลถึงได้ประมาทเลินเล่อขนาดนั้น

ทีนี้ นาย M เขาเกิดเดินค้นหาดูนั่นนี่ไปเรื่องแล้วดันไปเจอว่า บ. T ดันเอาข้อมูลสำคัญของลูกค้ามาวางปนกับหนังสืออื่น ๆ

ที่ใครจะหยิบมาอ่านก็ได้ เขาเลยรีบแจ้งเตือน บ. T ไปให้รีบจัดการ

เพราะฉะนั้น การที่มีคนไปเห็นข้อมูลสำคัญที่วางปนอยู่กับกองหนังสืออื่น ๆ มันไม่ได้ใกล้เคียงอะไรกับการ Hack เลยแม้แต่น้อย

เพราะข้อมูลไม่ได้ถูกป้องกันใด ๆ ทั้งสิ้น และวางอยู่ในบริเวณที่ใครก็เข้าไปหยิบมาดูก็ได้

(ตรงนี้มีพวกหัวอ่อนเชื่อตามคำ แถ ลง ของทรูว่า คนไปเจอคือพวก Hacker ออกมาแก้ต่างให้ด้วย

แถมยังอ้างข้าง ๆ คู ๆ ว่าข้อมูลมีการเก็บใส่ตู้ใส่กุญแจอยู่ในบริษัทมียามเผ้า ซึ่งในความเป็นจริงคือไม่มีทั้งกุญแจและไม่มียามใด ๆ ทั้งสิ้น)

3. มีการอ้างว่า ถูกจารกรรมข้อมูล (Hack) ที่ต้องใช้เครื่องมือพิเศษถึง 3 ชนิด ซึ่งที่จริงแล้วไม่ใช่

อย่างที่บอกในข้อ 2 คือ S3 เป็นเหมือนห้องสมุดขนาดใหญ่มาก ๆ จำนวนหนังสือมีมากมายมหาศาล

ดังนั้นการจะกาหนังสือสักเล่ม มันต้องใช้เวลาค้นหา และใช้ความสามารถในการหาบ้างเล็กน้อย

บางคนอาจเขียนแผนที่จดไว้ว่าเล่มนี้อยู่ตรงไหน บางคนอาจสร้างบอทให้ช่วยไปสแกนหาให้อีกที

ในอดีตก็ต้องมีการเขียน code เขียน script หรือโปรแกรมเพื่อช่วยหา

แต่ปัจจุบันมี tools ที่ช่วยในการค้นหาข้อมูลใน S3 อยู่มากมายใน GitHub

(คือชุมชนแหล่งรวม Tools และ Open source ที่ใหญ่ที่สุด)

ที่สำคัญ tools พวกนี้ 99% แจกฟรี ซึ่ง Stream Bucket ที่นาย M ใช้ค้นหาก็เป็นหนึ่งในนั้น คือมีแจกให้ใช้ฟรี

หากันได้ง่ายๆ ค้นใน Google ก็เจอง่าย ๆ ไม่ต้องลำบากอะไรเลย

ส่วน เครื่องมืออีก 2 ตัวคือเครื่องคอมที่สามารถ run script Phyton ได้ ก็จะได้ผลลัพธเป็น url ที่เข้าถึงได้

กับสุดท้ายคือ Web Browser ธรรมดา จะ IE Firefox Opera Chrome Edge Vivaldi ก็ได้หมด

อันนี้ใช้เพื่อโหลดข้อมูลที่หามาได้มาเก็บไว้แค่นั้น

การที่อ้างว่าต้องใช้เครื่องมือถึง 3 ชนิดและคนทั่วไปไม่สามารถทำได้ นั้นที่จริงแล้วมันไม่ได้ใช่ความรู้เฉพาะทางมากมายอะไร

แค่ความรู้ระดับ น.ศ. ปริญาตรีที่เรียนด้าน Network Security ก็ทำได้ไม่ยากเย็นอะไรเลย

ยกตัวอย่างง่าย ๆ ก็ประมาณซื้อตู้มาจาก Ikia แล้วมาประกอบเองที่บ้านนั้นแหละ สาว ๆ อาจจะต้องไหว้วานหนุ่ม ๆ มาประกอบให้

ส่วนเครื่องมือ 3 ชิ้นที่อ้างมาก็จะกลายเป็นแค่ คีม ประแจ ไขควง กับความสามารถในการอ่านคู่มือก็แค่นั้น

และถ้าหากยังยืนยันว่าการที่มีคนอื่นเข้าถึงข้อมูลได้นั่นคือการ hack ให้จงได้

แบบนี้ก็จะเป็นการยอมรับว่า การเอาข้อมูลบัตรประชาชน ไปวางกองปน ๆ กับหนังสืออื่น ๆ นั่นถือเป็นระบบรักษาความปลอดภัยได้แล้ว

เอาจริงดิ แค่เอาไปวางกอง ๆ ปนกับหนังสืออื่น ๆ ก็ถือว่าเป็นการป้องกันได้แล้วนะ

นี่ บ.ด้าน IT นะครับ ทำไมถึงมีระบบรักษาความปลอดภัยระดับเดียวกับ คุณสามีที่แอบซ่อนเงินภรรยาไว้บนหลังตู้บ้าง

เหน็บตามนิตยสารบ้าง ซึ่งมันน่าอดสู และสิ้นคิดมาก ๆ

จากที่จับผิดไป 3 ข้อ ยังไม่พอครับ ยังไม่ได้สำนึก ยังมีการพยายามหาแพะโดยโยนให้นาย M ให้เป็น Hacker ที่ทำความผิดให้ได้

มีการเกริ่น ๆ ว่าอาจเอาผิดกับนาย M ในข้อหาโจรกรรมข้อมูล

ลองนึกดูละกัน Hacker ที่ไหนกันที่พบช่องโหว่ด้านความปลอดภัย แล้วยังใจดีบอกให้เจ้าของรีบปิดช่องโหว่นั้น

Hacker ที่ไหนที่ขนาดโดนโบ้ยไปมาว่าต้องแจ้งตรงนั้นตรงนี้ ถึงขนาดให้โทรไปสำนักงานใหญ่ในวันและเวลาทำการ

แต่ Hacker คนนี้กลับยังไม่ยอมเลิกรา ยังเป็นห่วงกลัวว่าข้อมูลจะหลุดออกไป จนได้ขู่ว่าจะบอกสื่อหลังจากที่ให้เวลาแก้มาเกือบเดือนแล้ว

ยิ่งไปกว่านั้น Hacker คนนี้ยังรอจนให้ปิดช่องโหว่เรียบร้อยแล้วถึงค่อยเอาเรื่องนี้ออกมาประกาศ

ถ้านาย M เป็นคนไม่ดีอย่างที่พยายามจะปั้นให้เขาเป็น ทำไมเขาถึงต้องอดทนและทำถึงขนาดนี้

กลับกัน ถ้าเป็นบ.ใหญ่อื่นๆ ที่พอมีคนแจ้ง Bug แจ้งข้อบกพร่องของระบบ เขาจะรีบขอบออกขอบใจคนแจ้ง บางทีก็มีรางวัลให้เป็นสินน้ำใจ

แต่พอมองดูกับที่ทางทรูออกมา แถ ลง แล้ว ทำไมถึงได้ตรงข้ามกันขนาดนี้

ไม่มีการกล่าวขอโทษที่คนของตัวเองเอาข้อมูลไปเปิดแบบสาธารณะยังไม่พอ ยังจะไปกล่าวโทษคนที่เขาออกมาเตือน

หนำซ้ำยังพูดกลาย ๆ ว่าจะดำเนินคดีกับคนที่มาช่วยชี้ช่องโหว่ให้ซะอีก

น่าเกลียดมากไปไหม

จากทั้งหมดนี้ ความจริงใจอยู่ที่ตรงไหน ทำไมไม่รู้สึกถึงความจริงใจเลย

การส่ง SMS มาแล้วให้ลูกค้าที่ต้องพลอยซวยไปด้วยจากการบกพร่องในการรักษาความปลอดภัย ต้องโทรไปตามเรื่องเองนี่คืออะไร

การที่ให้ Bot มาโพสข้อความเดิมซ้ำ ๆ ว่า ปิดช่องโหว่แล้วนะ เราให้ความสำคัญด้านความปลอดภัยอย่างสูงสุด บลา ๆ

เหล่านี้คือการขายผ้าเอาหน้ารอด คือการวัวหายแล้วล้อมคอกเสียมากกว่า

แค่คุณออกมาบอกว่าจะไปแจ้งความบันทึกเป็นหลักฐานเอาไว้ให้ มันไม่ได้เพิ่มความอุ่นใจให้เลย

คุณดคยคิดจะเยียวยาจิตใจของผู้ที่ได้รับผลกระทบไหม ที่เขาต้องมาคอยกังวลว่าวันดีคืนดี

จะโดนมิจฉาชีพเอาข้อมูลตรงนี้ไปทำอะไรเสียหายเดือดร้อนหรือเปล่า

ต่อให้คุณบอกว่าจะรับผิดชอบให้ถ้าเกิดปัญหามา แต่มันก็แค่ลมปาก เพราะกว่าคุณจะรับผิดชอบได้

ลูกค้าก็ต้องเสียเงินเสียเวลาไปแจ้งความ ต้องพยายามไปหาหลักฐานมาพิสูจน์ว่าไม่ได้เป็นคนทำอีก

ยิ่งไปกว่านั้น ถ้าเกิดพอมีปัญหาขึ้นมา ถ้าเกิดคุณอ้างสารพัดสิ่งสารพัดอย่างไม่ยอมรับผิดชอบขึ้นมา ลูกค้าจะทำยังไง

ลำพังแค่การแสดงความจริงใจในช่วง 2-3 วันมานี้คุณยังไม่ยอมแสดงออกมาให้เห็น

แล้วลูกค้าที่ได้รับผลกระทบจะมั่นใจได้ยังไงว่าคุณจะรักษาสัญญา และรับผิดชอบความเสียหายที่จะเกิดขึ้นในอนาคตจริง ๆ

ปล. มีสมาชิกบางท่านแจ้งมาว่าเขาน่าจะเป็น 1 ในข้อมูลที่หลุด แต่เบอร์โทรที่จดไว้ เขาเลิกใช้ไปนานแล้ว อยากรู้ว่าทรูจะติดต่อลูกค้ากลุ่มนี้ยังไง

ลำพัง SMS ที่ส่ง ๆ ไปมันไม่เพียงพอแน่ ๆ

ปล.2 ขอร้องบอท ว่าจะตอบอะไรก็ใช้สมองคิด วิเคราะห์ แยกแยะบ้าง ไม่ใช่มีคนถามว่าเขาเอาซิมใส่ใน iPad ไว้จะทำยังไง เพราะรับ SMS ไม่ได้

แล้วบอทก็ไป Copy & Paste โดยไม่ได้ใกล้เคียงกับเนื้อหาเลย

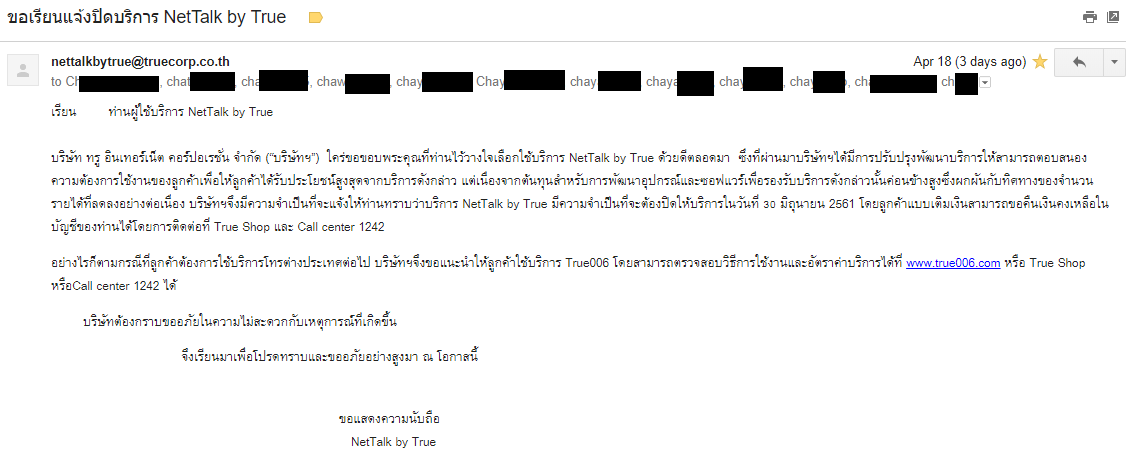

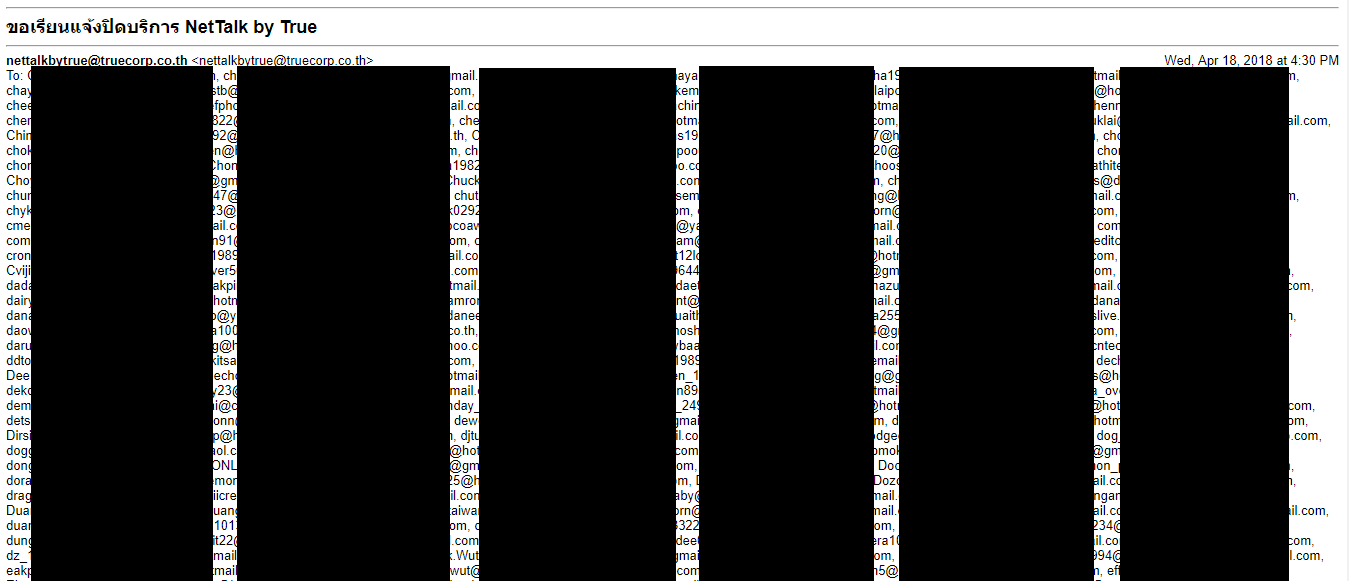

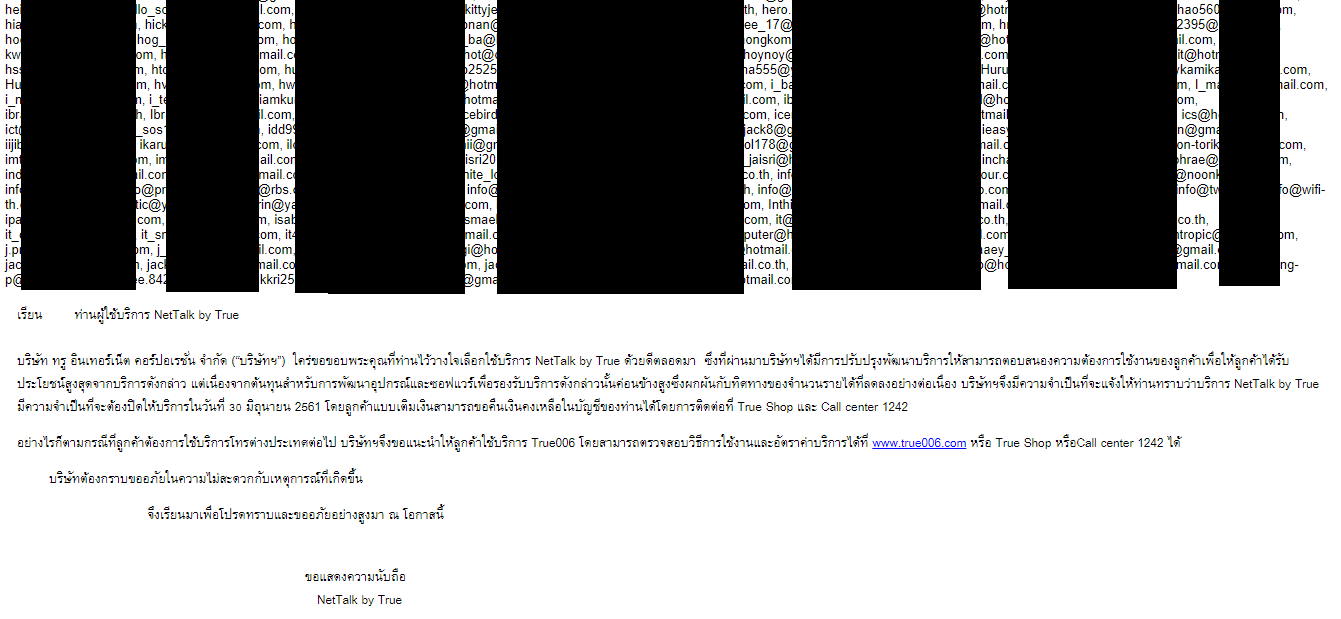

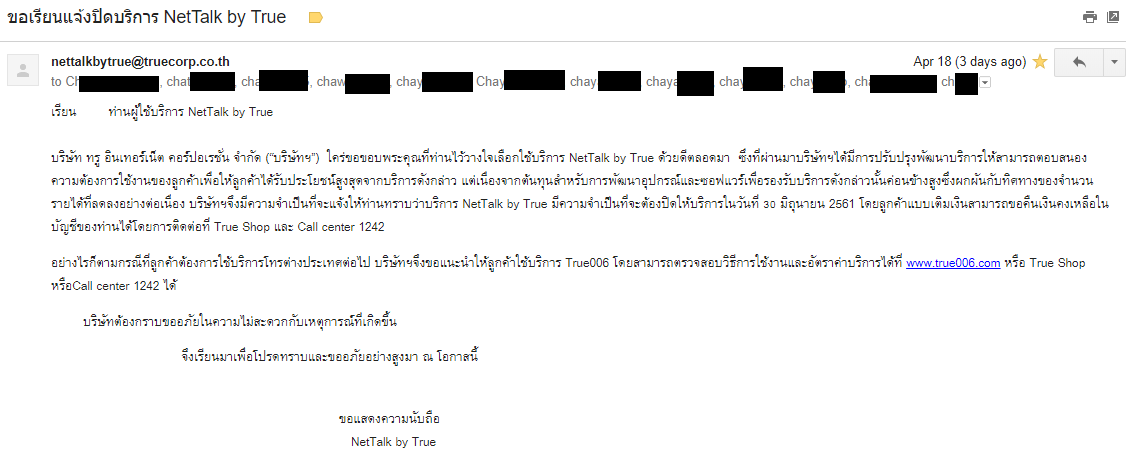

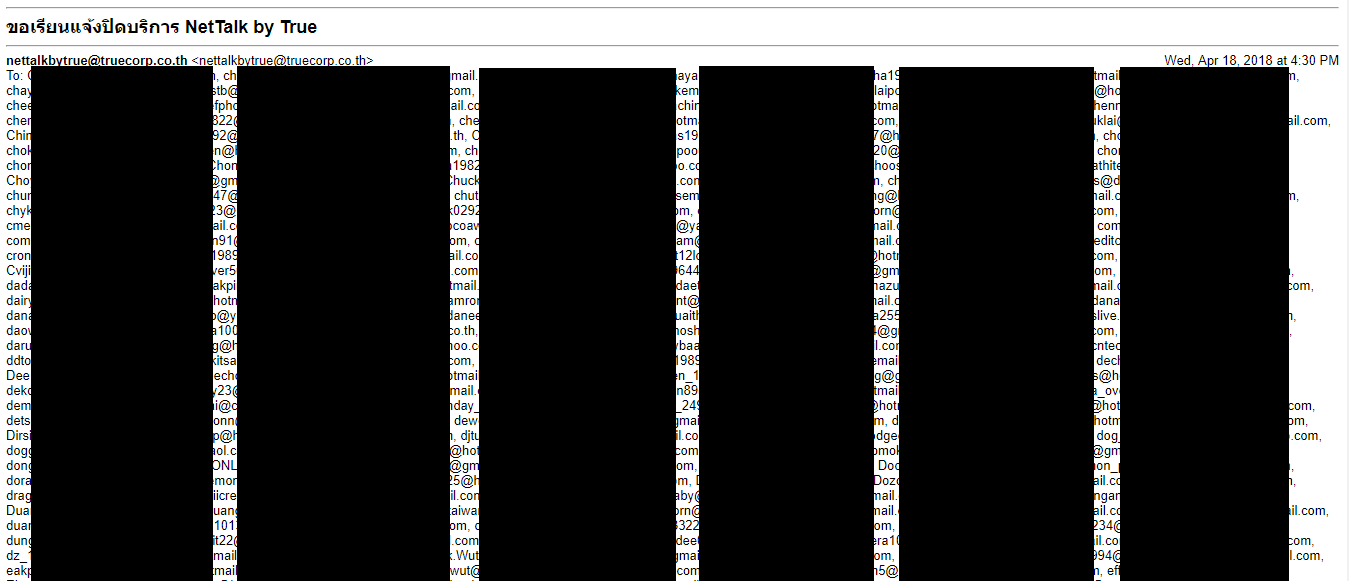

อัพเดท ล่าสุด ชุ่ย ทำข้อมูล email ลูกค้าหลุด 500 กว่าเมลลฺอีกแล้วครับ

เชิญไปชมความชุ่ยที่กระทู้นี้

https://ppantip.com/topic/37586271/comment9

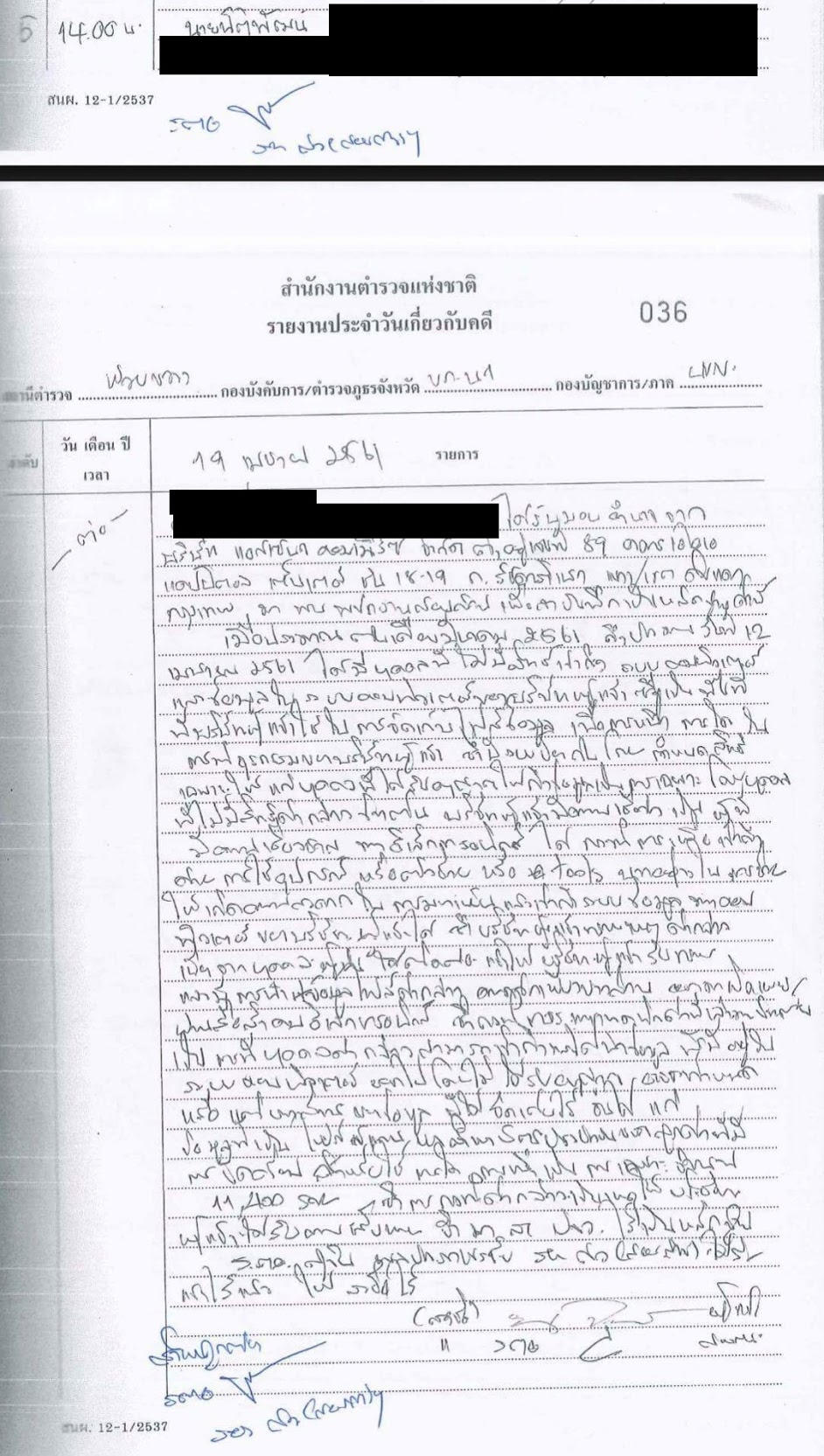

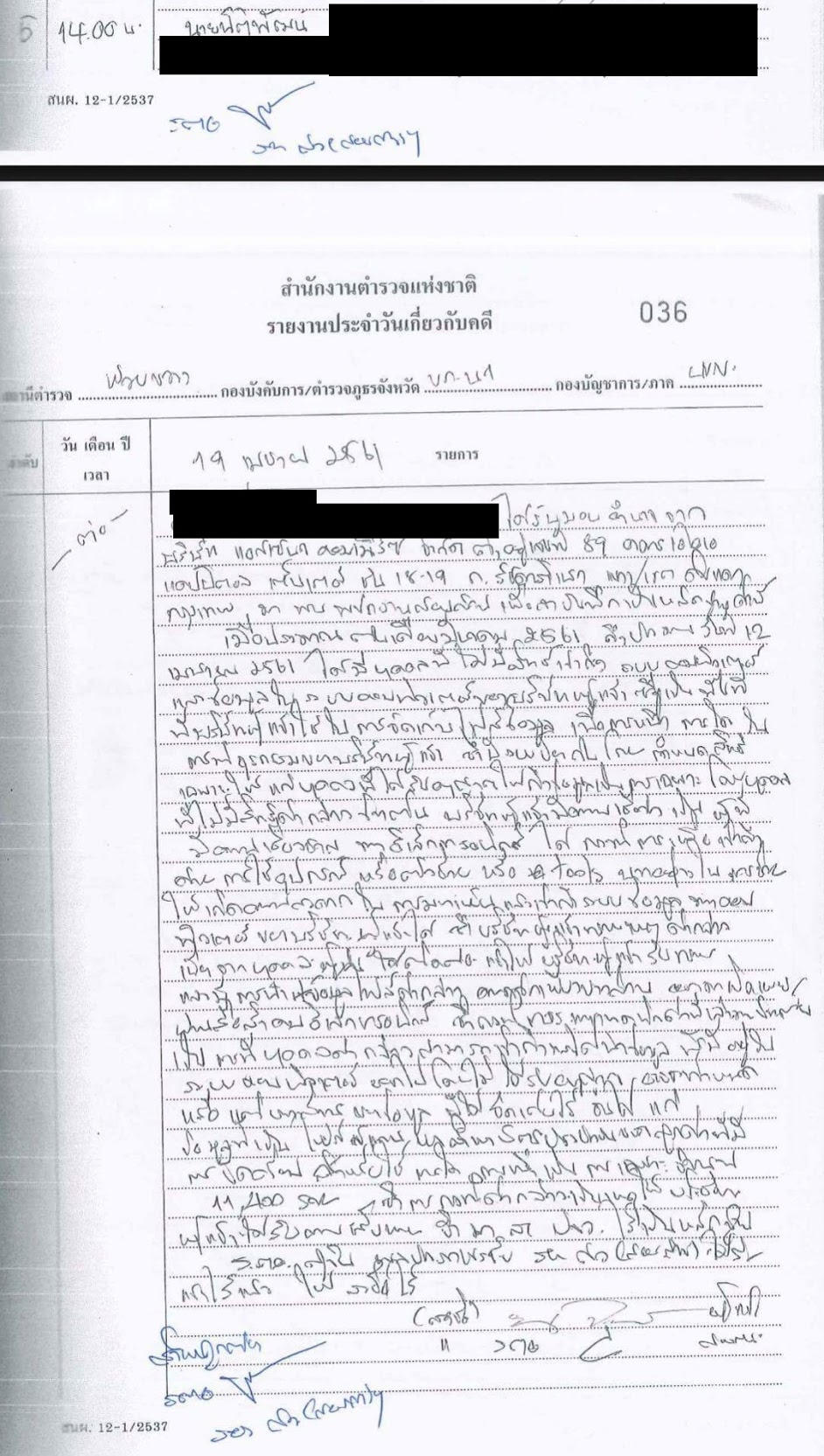

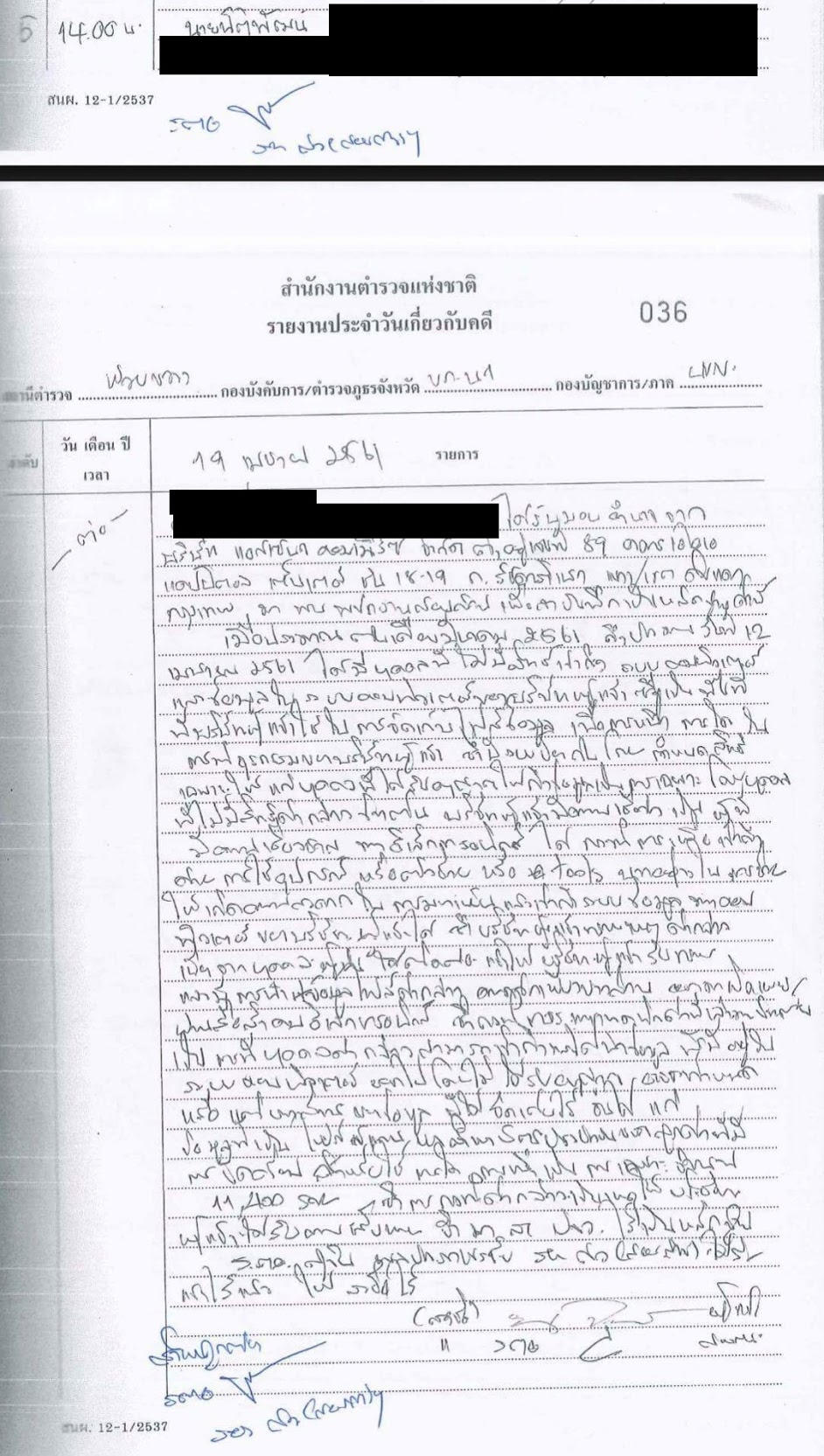

และตัวอย่างใบแจ้งความ ยังคงยืนยันว่าการเปิด Public เป็นการป้องกันและให้เข้าถึงได้เฉพาะผู้ที่มีสิทธิ์

อยากรู้จังว่าสถาบันการศึกษาที่สอนเรื่อง Network Security จะต้องแก้นิยามที่สอนเรื่อง Public นี้ใหม่ปรือเปล่า

ในขณะเดียวกัน AWS ที่ True IDC เป็น Partner อย่างเป็นทางการอยู่จะนิยามตามนี้ด้วยไหม

ที่มา

https://www.blognone.com/node/101695

จับทีละประเด็น แหกกันให้เห็นชัด ๆ จากเหตุข้อมูลลูกค้าหลุด ความจริงใจอยู่ตรงไหน เราจะยังไว้วางใจได้อย่างไร

https://ppantip.com/topic/37561690/

จับผิดครั้งที่ 1.

หลังจากที่เรื่องราวไปถึงสื่อและกระจายไปทั่ว เบื้องต้น iTrueMart ออกมาแถ ลง ว่า

"เป็นการ hack ข้อมูลลูกค้าที่ได้ซื้อมือถือพร้อมแพคเกจบริการทรูมูฟ เอช โดยมีการลงทะเบียนซิมผ่านช่องทาง iTrueMart"

จับผิดชัด ๆ แน่ ๆ เลยคือทั้งผมและพี่สาวได้รับ SMS จากทรูแล้ว

ซึ่งทั้ง 2 เบอร์เป็นการซื้อซิมเปล่าเท่านั้นไม่ได้มีการซื้อเครื่องพร้อมแพคเกจแต่อย่างใด เพราะฉะนั้นอย่ามั่วครับ

เอาให้แน่ว่าที่หลุดเป็นกลุ่มไหนบ้าง เอาให้ชัด ๆ อย่าวันนี้แถ ลง อย่าง พรุ่งนี้ แถ ลง ไปอีกอย่าง

จับผิดครั้งที่ 2.

กรรมการผู้จัดการ บริษัท แอสเซนต์ คอมเมิร์ซ จำกัด (ไอทรูมาร์ท) ได้พูดต่อหน้าสื่อว่า

“ข้อมูลลูกค้าที่รั่วไหลออกมาเป็นลูกค้าที่ซื้อซิมพร้อมเครื่องของทรูมูฟ เอช และเป็นสำเนาบัตรประชาชน จำนวน 11,400 ราย จากลูกค้าทั้งหมด 1 ล้านรายในระหว่างปี 58-60 โดยถูกจารกรรมข้อมูล (Hack) ที่ต้องใช้เครื่องมือพิเศษถึง 3 ชนิด ซึ่งบริษัทได้ทราบเรื่องเมื่อ 11 เม.ย. ที่ผ่านมา และได้ระงับช่องโหว่ดังกล่าวไปเมื่อวันที่ 12 เม.ย.ที่ผ่านมา”

จับผิดชัด ๆ

1. การจารกรรมข้อมูล Hack คือจะต้องเป็นการเข้าไปขโมยข้อมูลที่ถูกป้องกันไว้ แต่จากกรณีนี้ เป็นการเปิดข้อมูลแบบ Public

คือใครจะเข้าไปก็ได้ ไม่ต้องมีการลอกอิน ไฟล์ข้อมูลนั้น ๆ ไม่ได้มีการเข้ารหัสป้องกันใด ๆ ไว้เลย

เพราะงั้นมันไม่ใช่การ Hack มันเป็นการที่คุณวางหนังสือทิ้งไว้กลางห้าง แล้วมีคนหยิบไปเปิดอ่าน

2. AWS Amazon S3 เป็นเหมือนห้องสมุดเอกชนขนาดใหญ่มาก ๆ ที่เปิดให้ใครก็สามารถเข้าใช้บริการได้

และในห้องสมุดนี้ก็จะมีสำนักพิมพ์ บริษัทต่าง ๆ มาเช่าพื้นที่เพื่อเก็บหนังสือหรือแสดงหนังสือของตน

อันไหนเปิดให้คนที่เข้ามาสามารถเอาไปอ่านได้ก็จะเปิดไว้ อันไหนที่จะให้อ่านได้เฉพาะสมาชิกหรือคนในบริษัทอ่าน

ก็จะใส่ตู้ล็อกกุญแจเอาไว้ แต่ทีนี้ บ. T ดันไม่ได้เก็บเอาข้อมูลสำคัญไปใส่ในตู้ล็อกกุญแจ แต่เพียงแค่วางปน ๆ ไปกับหนังสืออื่น ๆ

ที่มีมากมายมหาศาลในห้องสมุด

ภาพตัวอย่างในหน้าการจัดการข้อมูลของผู้ใช้ Amazon S3 การที่จะตั้งให้เป็น Public มันจะเห็นชัด ๆ โต้ง ๆ อยู่แล้ว

(ตรงที่เป็นสีส้ม) เพราะงั้นทำไมคนดูแลถึงได้ประมาทเลินเล่อขนาดนั้น

ทีนี้ นาย M เขาเกิดเดินค้นหาดูนั่นนี่ไปเรื่องแล้วดันไปเจอว่า บ. T ดันเอาข้อมูลสำคัญของลูกค้ามาวางปนกับหนังสืออื่น ๆ

ที่ใครจะหยิบมาอ่านก็ได้ เขาเลยรีบแจ้งเตือน บ. T ไปให้รีบจัดการ

เพราะฉะนั้น การที่มีคนไปเห็นข้อมูลสำคัญที่วางปนอยู่กับกองหนังสืออื่น ๆ มันไม่ได้ใกล้เคียงอะไรกับการ Hack เลยแม้แต่น้อย

เพราะข้อมูลไม่ได้ถูกป้องกันใด ๆ ทั้งสิ้น และวางอยู่ในบริเวณที่ใครก็เข้าไปหยิบมาดูก็ได้

(ตรงนี้มีพวกหัวอ่อนเชื่อตามคำ แถ ลง ของทรูว่า คนไปเจอคือพวก Hacker ออกมาแก้ต่างให้ด้วย

แถมยังอ้างข้าง ๆ คู ๆ ว่าข้อมูลมีการเก็บใส่ตู้ใส่กุญแจอยู่ในบริษัทมียามเผ้า ซึ่งในความเป็นจริงคือไม่มีทั้งกุญแจและไม่มียามใด ๆ ทั้งสิ้น)

3. มีการอ้างว่า ถูกจารกรรมข้อมูล (Hack) ที่ต้องใช้เครื่องมือพิเศษถึง 3 ชนิด ซึ่งที่จริงแล้วไม่ใช่

อย่างที่บอกในข้อ 2 คือ S3 เป็นเหมือนห้องสมุดขนาดใหญ่มาก ๆ จำนวนหนังสือมีมากมายมหาศาล

ดังนั้นการจะกาหนังสือสักเล่ม มันต้องใช้เวลาค้นหา และใช้ความสามารถในการหาบ้างเล็กน้อย

บางคนอาจเขียนแผนที่จดไว้ว่าเล่มนี้อยู่ตรงไหน บางคนอาจสร้างบอทให้ช่วยไปสแกนหาให้อีกที

ในอดีตก็ต้องมีการเขียน code เขียน script หรือโปรแกรมเพื่อช่วยหา

แต่ปัจจุบันมี tools ที่ช่วยในการค้นหาข้อมูลใน S3 อยู่มากมายใน GitHub

(คือชุมชนแหล่งรวม Tools และ Open source ที่ใหญ่ที่สุด)

ที่สำคัญ tools พวกนี้ 99% แจกฟรี ซึ่ง Stream Bucket ที่นาย M ใช้ค้นหาก็เป็นหนึ่งในนั้น คือมีแจกให้ใช้ฟรี

หากันได้ง่ายๆ ค้นใน Google ก็เจอง่าย ๆ ไม่ต้องลำบากอะไรเลย

ส่วน เครื่องมืออีก 2 ตัวคือเครื่องคอมที่สามารถ run script Phyton ได้ ก็จะได้ผลลัพธเป็น url ที่เข้าถึงได้

กับสุดท้ายคือ Web Browser ธรรมดา จะ IE Firefox Opera Chrome Edge Vivaldi ก็ได้หมด

อันนี้ใช้เพื่อโหลดข้อมูลที่หามาได้มาเก็บไว้แค่นั้น

การที่อ้างว่าต้องใช้เครื่องมือถึง 3 ชนิดและคนทั่วไปไม่สามารถทำได้ นั้นที่จริงแล้วมันไม่ได้ใช่ความรู้เฉพาะทางมากมายอะไร

แค่ความรู้ระดับ น.ศ. ปริญาตรีที่เรียนด้าน Network Security ก็ทำได้ไม่ยากเย็นอะไรเลย

ยกตัวอย่างง่าย ๆ ก็ประมาณซื้อตู้มาจาก Ikia แล้วมาประกอบเองที่บ้านนั้นแหละ สาว ๆ อาจจะต้องไหว้วานหนุ่ม ๆ มาประกอบให้

ส่วนเครื่องมือ 3 ชิ้นที่อ้างมาก็จะกลายเป็นแค่ คีม ประแจ ไขควง กับความสามารถในการอ่านคู่มือก็แค่นั้น

และถ้าหากยังยืนยันว่าการที่มีคนอื่นเข้าถึงข้อมูลได้นั่นคือการ hack ให้จงได้

แบบนี้ก็จะเป็นการยอมรับว่า การเอาข้อมูลบัตรประชาชน ไปวางกองปน ๆ กับหนังสืออื่น ๆ นั่นถือเป็นระบบรักษาความปลอดภัยได้แล้ว

เอาจริงดิ แค่เอาไปวางกอง ๆ ปนกับหนังสืออื่น ๆ ก็ถือว่าเป็นการป้องกันได้แล้วนะ

นี่ บ.ด้าน IT นะครับ ทำไมถึงมีระบบรักษาความปลอดภัยระดับเดียวกับ คุณสามีที่แอบซ่อนเงินภรรยาไว้บนหลังตู้บ้าง

เหน็บตามนิตยสารบ้าง ซึ่งมันน่าอดสู และสิ้นคิดมาก ๆ

จากที่จับผิดไป 3 ข้อ ยังไม่พอครับ ยังไม่ได้สำนึก ยังมีการพยายามหาแพะโดยโยนให้นาย M ให้เป็น Hacker ที่ทำความผิดให้ได้

มีการเกริ่น ๆ ว่าอาจเอาผิดกับนาย M ในข้อหาโจรกรรมข้อมูล

ลองนึกดูละกัน Hacker ที่ไหนกันที่พบช่องโหว่ด้านความปลอดภัย แล้วยังใจดีบอกให้เจ้าของรีบปิดช่องโหว่นั้น

Hacker ที่ไหนที่ขนาดโดนโบ้ยไปมาว่าต้องแจ้งตรงนั้นตรงนี้ ถึงขนาดให้โทรไปสำนักงานใหญ่ในวันและเวลาทำการ

แต่ Hacker คนนี้กลับยังไม่ยอมเลิกรา ยังเป็นห่วงกลัวว่าข้อมูลจะหลุดออกไป จนได้ขู่ว่าจะบอกสื่อหลังจากที่ให้เวลาแก้มาเกือบเดือนแล้ว

ยิ่งไปกว่านั้น Hacker คนนี้ยังรอจนให้ปิดช่องโหว่เรียบร้อยแล้วถึงค่อยเอาเรื่องนี้ออกมาประกาศ

ถ้านาย M เป็นคนไม่ดีอย่างที่พยายามจะปั้นให้เขาเป็น ทำไมเขาถึงต้องอดทนและทำถึงขนาดนี้

กลับกัน ถ้าเป็นบ.ใหญ่อื่นๆ ที่พอมีคนแจ้ง Bug แจ้งข้อบกพร่องของระบบ เขาจะรีบขอบออกขอบใจคนแจ้ง บางทีก็มีรางวัลให้เป็นสินน้ำใจ

แต่พอมองดูกับที่ทางทรูออกมา แถ ลง แล้ว ทำไมถึงได้ตรงข้ามกันขนาดนี้

ไม่มีการกล่าวขอโทษที่คนของตัวเองเอาข้อมูลไปเปิดแบบสาธารณะยังไม่พอ ยังจะไปกล่าวโทษคนที่เขาออกมาเตือน

หนำซ้ำยังพูดกลาย ๆ ว่าจะดำเนินคดีกับคนที่มาช่วยชี้ช่องโหว่ให้ซะอีก

จากทั้งหมดนี้ ความจริงใจอยู่ที่ตรงไหน ทำไมไม่รู้สึกถึงความจริงใจเลย

การส่ง SMS มาแล้วให้ลูกค้าที่ต้องพลอยซวยไปด้วยจากการบกพร่องในการรักษาความปลอดภัย ต้องโทรไปตามเรื่องเองนี่คืออะไร

การที่ให้ Bot มาโพสข้อความเดิมซ้ำ ๆ ว่า ปิดช่องโหว่แล้วนะ เราให้ความสำคัญด้านความปลอดภัยอย่างสูงสุด บลา ๆ

เหล่านี้คือการขายผ้าเอาหน้ารอด คือการวัวหายแล้วล้อมคอกเสียมากกว่า

แค่คุณออกมาบอกว่าจะไปแจ้งความบันทึกเป็นหลักฐานเอาไว้ให้ มันไม่ได้เพิ่มความอุ่นใจให้เลย

คุณดคยคิดจะเยียวยาจิตใจของผู้ที่ได้รับผลกระทบไหม ที่เขาต้องมาคอยกังวลว่าวันดีคืนดี

จะโดนมิจฉาชีพเอาข้อมูลตรงนี้ไปทำอะไรเสียหายเดือดร้อนหรือเปล่า

ต่อให้คุณบอกว่าจะรับผิดชอบให้ถ้าเกิดปัญหามา แต่มันก็แค่ลมปาก เพราะกว่าคุณจะรับผิดชอบได้

ลูกค้าก็ต้องเสียเงินเสียเวลาไปแจ้งความ ต้องพยายามไปหาหลักฐานมาพิสูจน์ว่าไม่ได้เป็นคนทำอีก

ยิ่งไปกว่านั้น ถ้าเกิดพอมีปัญหาขึ้นมา ถ้าเกิดคุณอ้างสารพัดสิ่งสารพัดอย่างไม่ยอมรับผิดชอบขึ้นมา ลูกค้าจะทำยังไง

ลำพังแค่การแสดงความจริงใจในช่วง 2-3 วันมานี้คุณยังไม่ยอมแสดงออกมาให้เห็น

แล้วลูกค้าที่ได้รับผลกระทบจะมั่นใจได้ยังไงว่าคุณจะรักษาสัญญา และรับผิดชอบความเสียหายที่จะเกิดขึ้นในอนาคตจริง ๆ

ปล. มีสมาชิกบางท่านแจ้งมาว่าเขาน่าจะเป็น 1 ในข้อมูลที่หลุด แต่เบอร์โทรที่จดไว้ เขาเลิกใช้ไปนานแล้ว อยากรู้ว่าทรูจะติดต่อลูกค้ากลุ่มนี้ยังไง

ลำพัง SMS ที่ส่ง ๆ ไปมันไม่เพียงพอแน่ ๆ

ปล.2 ขอร้องบอท ว่าจะตอบอะไรก็ใช้สมองคิด วิเคราะห์ แยกแยะบ้าง ไม่ใช่มีคนถามว่าเขาเอาซิมใส่ใน iPad ไว้จะทำยังไง เพราะรับ SMS ไม่ได้

แล้วบอทก็ไป Copy & Paste โดยไม่ได้ใกล้เคียงกับเนื้อหาเลย

อัพเดท ล่าสุด ชุ่ย ทำข้อมูล email ลูกค้าหลุด 500 กว่าเมลลฺอีกแล้วครับ

เชิญไปชมความชุ่ยที่กระทู้นี้

https://ppantip.com/topic/37586271/comment9

และตัวอย่างใบแจ้งความ ยังคงยืนยันว่าการเปิด Public เป็นการป้องกันและให้เข้าถึงได้เฉพาะผู้ที่มีสิทธิ์

อยากรู้จังว่าสถาบันการศึกษาที่สอนเรื่อง Network Security จะต้องแก้นิยามที่สอนเรื่อง Public นี้ใหม่ปรือเปล่า

ในขณะเดียวกัน AWS ที่ True IDC เป็น Partner อย่างเป็นทางการอยู่จะนิยามตามนี้ด้วยไหม

ที่มา https://www.blognone.com/node/101695